Les récentes révélations sur la violation de données de Twilio Authy ont une fois de plus propulsé l’entreprise au centre des préoccupations en matière de cybersécurité. Après une violation de données majeure en 2022 touchant de nombreux clients, l’entreprise a été confrontée à un nouveau défi la semaine dernière. Des pirates informatiques, opérant sous le pseudonyme ShinyHunters, ont affirmé avoir accédé aux données de millions d’utilisateurs de Twilio, y compris des utilisateurs de son application d’authentification à deux facteurs Authy, très utilisée.

En 2022, l’entreprise a connu une faille de sécurité plus importante lorsque des pirates ont accédé aux données de plus de 100 clients Twilio. Cette faille a donné lieu à une campagne de phishing qui a entraîné le vol d’environ 10 000 identifiants d’employés dans 130 entreprises. Au cours de cet incident, les pirates ont ciblé 93 utilisateurs Authy individuels, en enregistrant des appareils supplémentaires sur les comptes de ces utilisateurs et en volant de vrais codes à deux facteurs. Alors, la faille de sécurité de Twilio Authy aura-t-elle des conséquences similaires ? Commençons par mieux comprendre la situation.

Violation de données Twilio Authy : que s’est-il passé ?

La semaine dernière, le paysage de la cybersécurité a été bouleversé par la nouvelle selon laquelle des pirates informatiques, opérant sous le pseudonyme ShinyHunters, prétendaient avoir volé 33 millions de numéros de téléphone à Twilio, un important service de messagerie américain. Cette faille était particulièrement inquiétante car elle concernait les utilisateurs d’Authy, une application d’authentification à deux facteurs (2FA) largement utilisée et appartenant à Twilio.

Sur un forum de piratage populaire, ShinyHunters a annoncé avoir réussi le piratage de Twilio, affirmant avoir obtenu les numéros de téléphone de 33 millions d’utilisateurs. Cette affirmation a été validée lorsque Twilio a confirmé la violation à TechCrunchadmettant que des « acteurs de la menace » avaient accédé aux données associées aux comptes Authy via un point de terminaison non authentifié.

« Nous avons détecté que des acteurs malveillants ont pu identifier des données associées à des comptes Authy, notamment des numéros de téléphone, grâce à un point de terminaison non authentifié. Nous avons pris des mesures pour sécuriser ce point de terminaison et ne plus autoriser les demandes non authentifiées. »

« Nous n’avons vu aucune preuve que les acteurs malveillants aient obtenu l’accès aux systèmes de Twilio ou à d’autres données sensibles. Par mesure de précaution, nous demandons à tous les utilisateurs d’Authy de mettre à jour les dernières applications Android et iOS pour bénéficier des dernières mises à jour de sécurité et nous encourageons tous les utilisateurs d’Authy à rester vigilants et à être particulièrement sensibilisés aux attaques de phishing et de smishing »,

-Le porte-parole de Twilio, Kari Ramirez, a déclaré à TechCrunch

Selon Ramirez, la société a identifié que des acteurs malveillants avaient accédé aux données liées aux comptes Authy en raison d’un point de terminaison non sécurisé. Il a également souligné qu’il n’y avait aucune preuve indiquant que les pirates avaient accédé aux systèmes plus vastes de Twilio ou à d’autres données sensibles. Par mesure de précaution, Twilio a conseillé à tous les utilisateurs d’Authy de mettre à jour leurs applications Android et iOS vers les dernières versions, qui incluent d’importantes mises à jour de sécurité. Ils ont également exhorté les utilisateurs à rester vigilants face aux éventuelles attaques de phishing et de smishing.

Alerte de sécurité officielle concernant la violation de données Twilio Authy

Twilio émis une alerte de sécurité officielle sur leur site Web, détaillant la violation et les mesures prises :

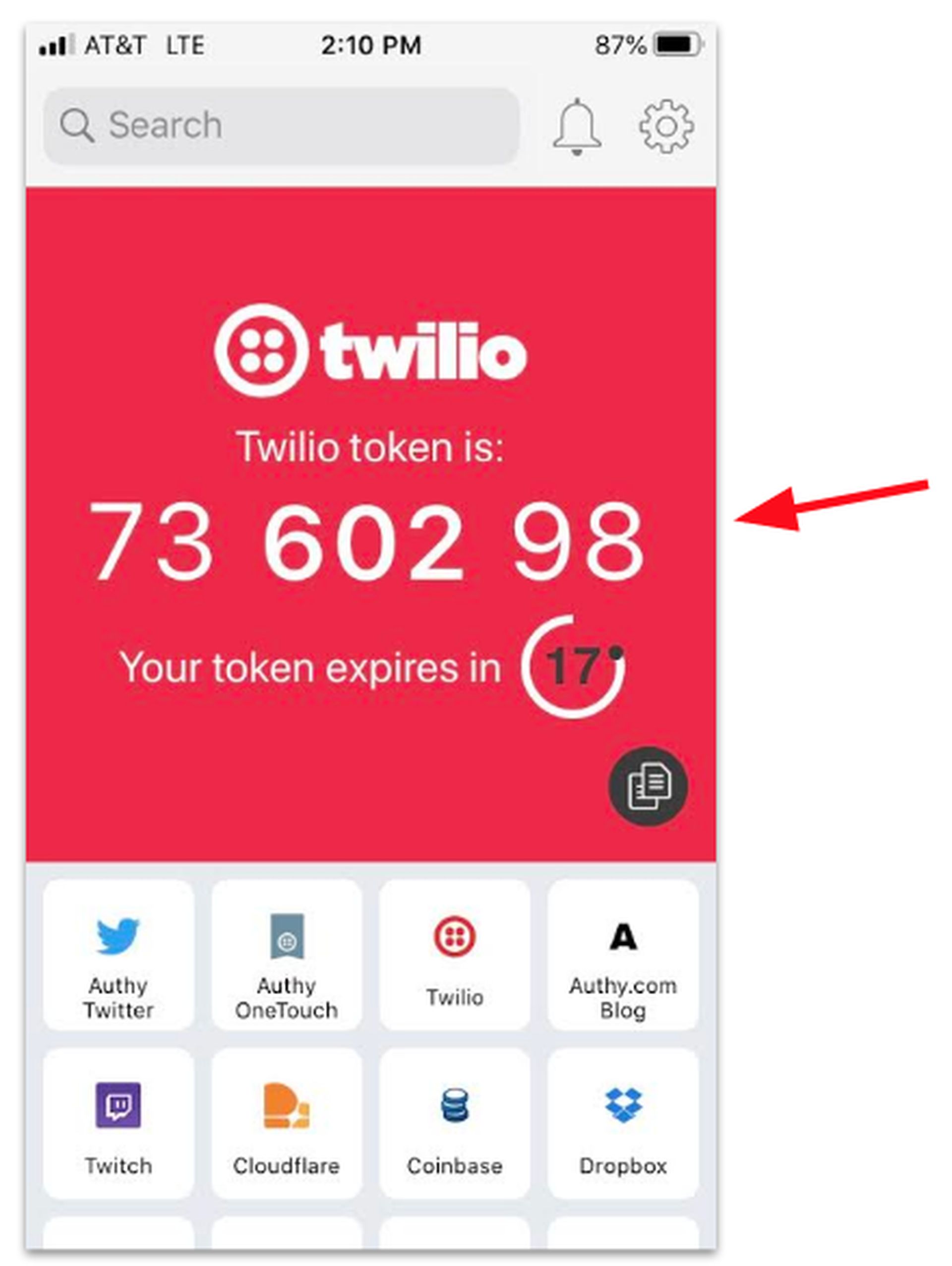

Alerte de sécurité : mise à jour de l’application Authy pour Android (v25.1.0) et iOS (v26.1.0)

Twilio a détecté que des acteurs malveillants ont pu identifier des données associées à des comptes Authy, notamment des numéros de téléphone, grâce à un point de terminaison non authentifié. Nous avons pris des mesures pour sécuriser ce point de terminaison et ne plus autoriser les demandes non authentifiées.

Nous n’avons vu aucune preuve que les acteurs malveillants aient eu accès aux systèmes de Twilio ou à d’autres données sensibles. Par mesure de précaution, nous demandons à tous les utilisateurs d’Authy de mettre à jour les applications Android et iOS les plus récentes pour bénéficier des dernières mises à jour de sécurité. Bien que les comptes Authy ne soient pas compromis, les acteurs malveillants peuvent essayer d’utiliser le numéro de téléphone associé aux comptes Authy pour des attaques de phishing et de smishing. Nous encourageons tous les utilisateurs d’Authy à rester vigilants et à être particulièrement attentifs aux SMS qu’ils reçoivent.

Cette dernière mise à jour corrige des bugs, notamment des mises à jour de sécurité. Veuillez cliquer sur le lien pour télécharger la dernière version :

Nous savons que la sécurité de nos systèmes est un élément important pour gagner et conserver votre confiance. Nous nous excusons sincèrement pour cet incident. L’équipe de réponse aux incidents de sécurité de Twilio publiera ici toute mise à jour en cas de changement. Si vous avez d’autres questions, veuillez contacter votre responsable de compte technique ou notre équipe d’assistance.

Avis: Si vous ne parvenez pas à accéder à votre compte Authy, nous vous recommandons de contacter immédiatement le support Authy. L’un de nos spécialistes répondra à votre demande et travaillera avec vous pour que votre compte Authy soit à nouveau opérationnel.

Dernières violations de données : Violation de données Roll20 porte un coup critique

Sommes-nous en danger ?

Même si l’exposition des numéros de téléphone ne semble pas catastrophique, elle peut représenter des risques importants pour les propriétaires de ces numéros. Les pirates informatiques pourraient utiliser les numéros de téléphone volés pour se faire passer pour Authy ou Twilio, ce qui rendrait les attaques de phishing plus convaincantes. En ciblant les utilisateurs connus d’Authy, les attaquants peuvent créer des messages plus crédibles, augmentant ainsi la probabilité de réussite des tentatives de phishing.

Que devez-vous faire maintenant?

Suite à la violation de données de Twilio Authy, où les numéros de téléphone de 33 millions d’utilisateurs ont été exposés, il est essentiel de prendre des mesures proactives pour protéger vos informations personnelles et atténuer les risques potentiels. Voici les principales mesures à prendre en compte :

- Mettre à jour les applications Authy: Assurez-vous que les dernières versions de l’application Authy sont installées sur votre Android ou iOS appareils pour bénéficier des correctifs de sécurité.

- Soyez vigilants face au phishing et au smishing:Vérifiez l’expéditeur de tous les messages prétendant provenir d’Authy ou de Twilio, recherchez les signes de phishing et évitez de partager des informations sensibles.

- Activer des mesures de sécurité supplémentaires:Utilisez un gestionnaire de mots de passe, activez l’authentification à deux facteurs (2FA) sur tous les comptes et choisissez des questions de sécurité solides.

- Surveillez vos comptes:Gardez un œil sur vos relevés bancaires et de carte de crédit pour détecter toute transaction non autorisée et envisagez d’utiliser des services de surveillance du crédit.

- Contactez le support si nécessaire:Si vous pensez que votre compte Authy a été compromis, contactez immédiatement le support Authy pour obtenir de l’aide.

- Rester informé:Consultez régulièrement les communications officielles de Twilio pour obtenir des mises à jour sur la violation.

En suivant ces mesures, vous pouvez réduire considérablement les risques associés à la violation de données Twilio Authy et protéger vos informations personnelles.

La faille de sécurité de Twilio est un rappel crucial de la menace omniprésente des cyberattaques. Elle souligne la nécessité de mesures de sécurité robustes et d’une vigilance constante. La réponse rapide de Twilio pour sécuriser le terminal compromis et sa communication transparente avec les utilisateurs sont des mesures louables. Cependant, les utilisateurs doivent également jouer leur rôle en mettant à jour leurs applications, en restant conscients des attaques de phishing potentielles et en maintenant une sécurité globale. la cyber-sécurité hygiène.

Crédits de l’image en vedette : Eray Eliaçık/Bing