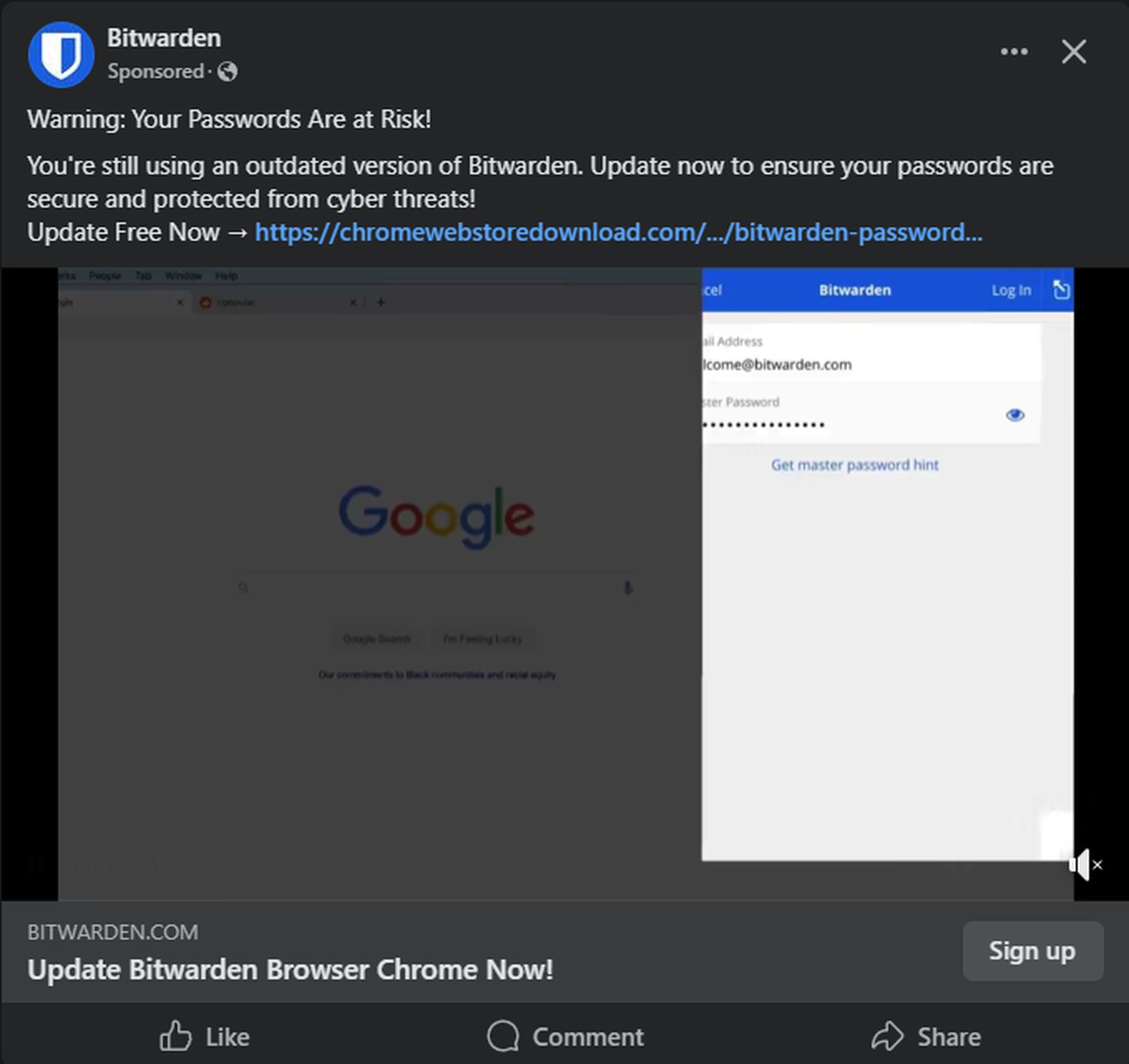

Tout au long de l’année 2024, une tendance inquiétante est apparue : des pirates informatiques exploitent les publicités Facebook pour distribuer de fausses extensions Chrome se faisant passer pour des gestionnaires de mots de passe légitimes comme Bitwarden. Cette campagne sophistiquée de publicité malveillante exploite les craintes des utilisateurs face aux cybermenaces et les incite à télécharger des logiciels malveillants.

Les pirates exploitent les publicités Facebook pour distribuer de fausses extensions Chrome

Bitdefender Labs a suivi de près ces campagnes, révélant que la dernière opération a été lancée le 3 novembre 2024. Ciblant les utilisateurs âgés de 18 à 65 ans à travers l’Europe, les attaquants créent un sentiment d’urgence en prétendant que les utilisateurs doivent installer une mise à jour de sécurité critique. En usurpant l’identité d’une marque de confiance, ils exploitent efficacement la plateforme publicitaire de Facebook pour gagner la confiance des utilisateurs.

Le processus trompeur commence lorsque les utilisateurs rencontrent une publicité Facebook qui les avertit que leurs mots de passe sont en danger. En cliquant sur l’annonce, ils sont redirigés vers une page Web frauduleuse conçue pour imiter le Chrome Web Store officiel. Cependant, au lieu d’un téléchargement sécurisé, les utilisateurs sont redirigés vers un lien Google Drive hébergeant un fichier ZIP contenant l’extension nuisible. Pour l’installer, les utilisateurs doivent suivre un processus détaillé qui implique d’activer le mode développeur sur leur navigateur et de charger l’extension, une méthode qui contourne les protocoles de sécurité standard.

Comment fonctionne la fausse extension Bitwarden

Une fois l’extension malveillante installée, elle demande des autorisations étendues lui permettant d’intercepter et de manipuler l’activité des utilisateurs en ligne. Comme indiqué dans le fichier manifeste de l’extension, elle fonctionne sur tous les sites Web et peut accéder au stockage, aux cookies et aux requêtes réseau. Cela donne aux pirates un accès complet aux informations sensibles. Par exemple, les autorisations incluent :

- contexteMenus

- stockage

- cookies

- onglets

- déclarativeNetRequest

Le script d’arrière-plan de l’extension lance une série d’activités nuisibles dès son installation. Il vérifie régulièrement les cookies de Facebook et récupère les données utilisateur vitales, notamment les identifiants personnels et les informations de paiement associées aux comptes publicitaires Facebook. La sensibilité des données volées peut entraîner de graves répercussions, notamment le vol d’identité et l’accès non autorisé aux comptes financiers.

Hackez Microsoft et gagnez 4 millions de dollars avec Zero Day Quest

L’utilisation de plateformes légitimes comme Facebook et Google Drive obscurcit la véritable nature du malware. Les experts en sécurité recommandent plusieurs stratégies pour atténuer les risques associés à cette menace :

- Vérifiez les mises à jour des extensions via les magasins de navigateurs officiels plutôt que de cliquer sur les publicités.

- Soyez prudent avec les publicités sponsorisées, en particulier celles qui demandent des mises à jour immédiates des outils de sécurité.

- Examinez attentivement les autorisations de l’extension avant l’installation.

- Utilisez les fonctionnalités de sécurité, telles que la désactivation du mode développeur lorsque vous ne vous en servez pas.

- Signalez rapidement les publicités suspectes sur les plateformes de réseaux sociaux.

- Mettez en œuvre une solution de sécurité fiable qui détecte et bloque les tentatives de phishing et les extensions non autorisées.

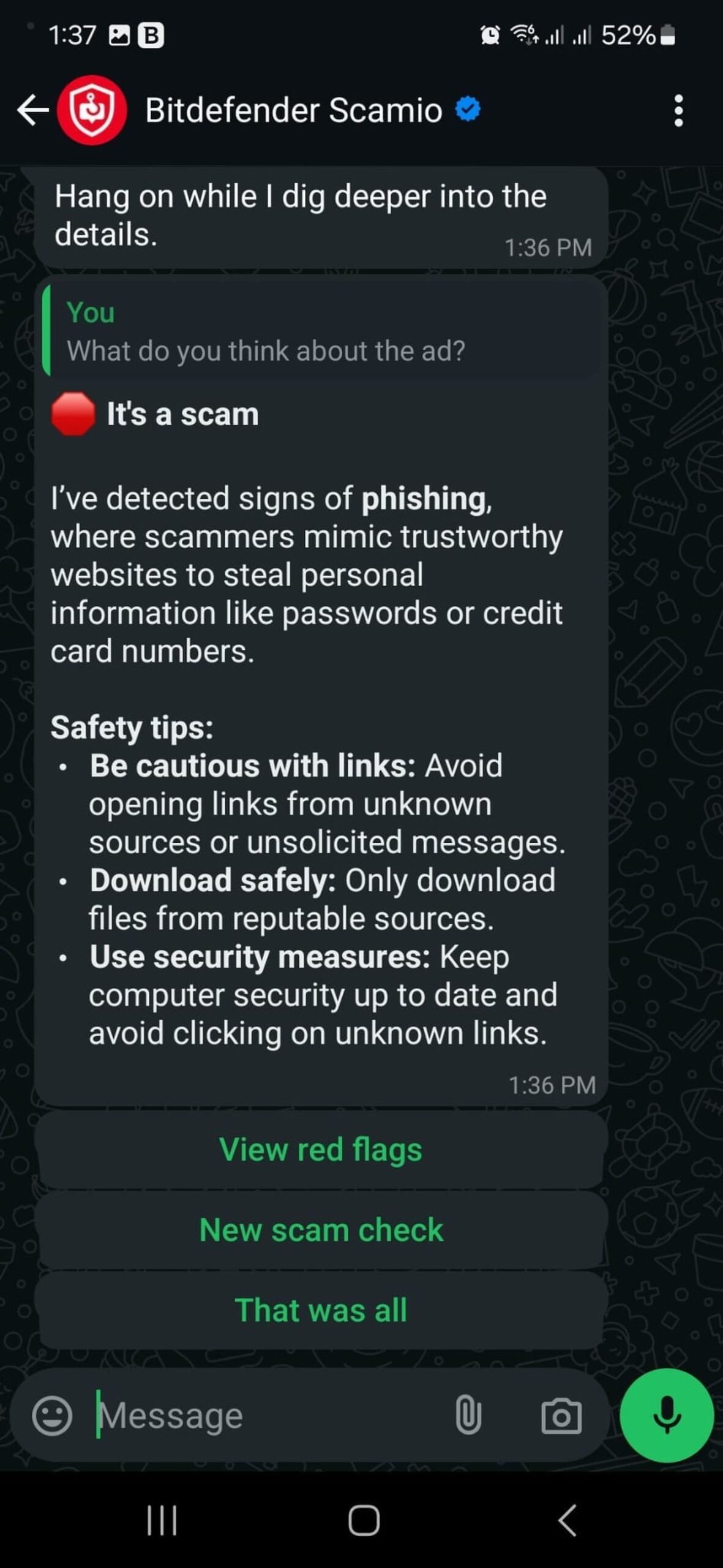

Bitdefender propose un outil appelé Scamio, qui aide les utilisateurs à identifier les contenus malveillants en ligne. Il évalue les liens, les messages et autres interactions numériques pour mettre en évidence les escroqueries potentielles, offrant ainsi aux utilisateurs une couche de défense supplémentaire.

Crédit image en vedette : Soumil Kumar/Unsplash