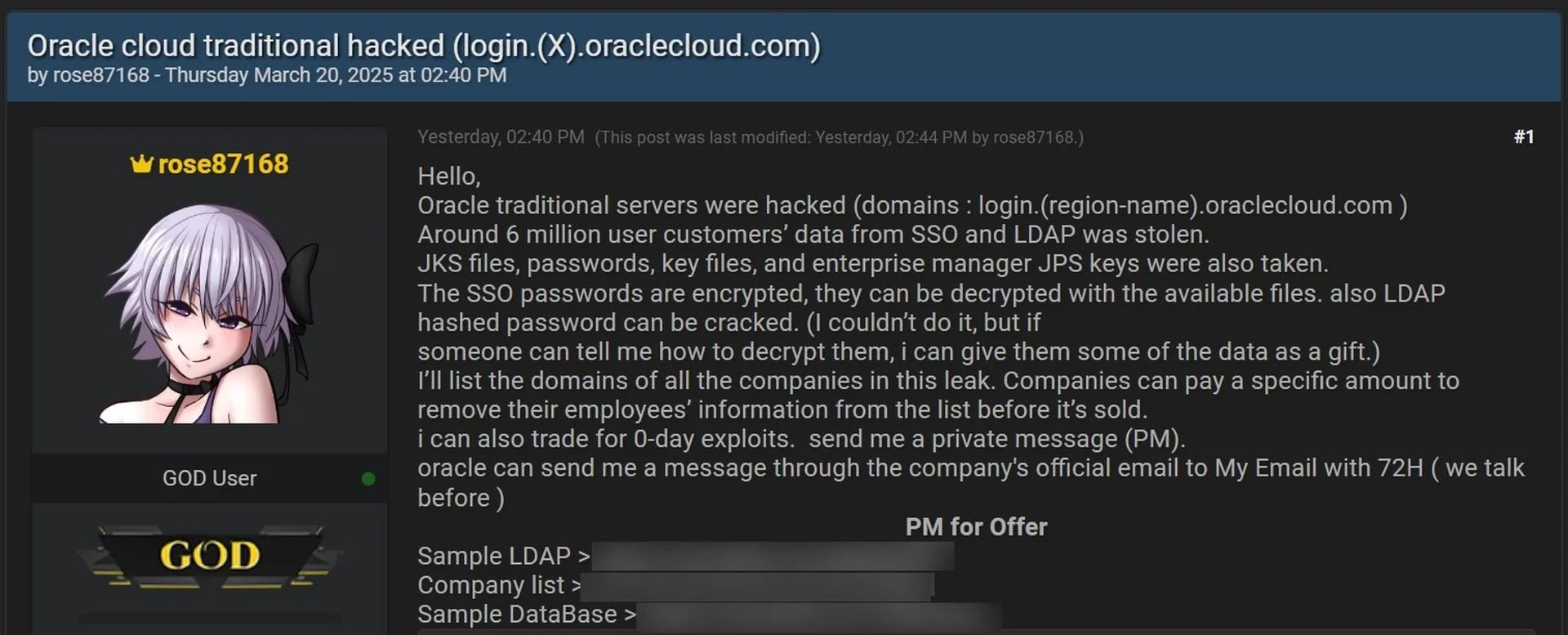

Oracle a refusé Une violation de ses serveurs de connexion SSO Federated Oracle Cloud et le vol de données de compte pour six millions d’utilisateurs. Cependant, Bleepingcomputer a vérifié que plusieurs sociétés confirment la validité des échantillons de données violées présumées.

La violation a été signalée pour la première fois par une personne nommée Rose87168, qui a affirmé avoir accédé aux serveurs d’Oracle Cloud. L’acteur de menace a commencé à vendre des données d’authentification présumées pour 6 millions d’utilisateurs, affirmant que les SSO volés, et les mots de passe LDAP pourraient être déchiffrés.

Les données compromises comprennent des adresses e-mail, des données LDAP et une liste de 140 621 domaines pour les entreprises et les agences gouvernementales touchées par la violation. Cependant, bon nombre de ces domaines ressemblent à des tests et plusieurs domaines appartiennent à certaines entreprises.

Certains domaines semblent être des tests et plusieurs domaines existent par entreprise.

Rose87168 a également fourni une URL archive.org menant à un fichier texte qu’ils ont placé sur le serveur «login.us2.oraclecloud.com». Cela a démontré la capacité du pirate à créer des fichiers sur les serveurs d’Oracle, qui prend en charge la probabilité d’une violation.

Oracle, cependant, a réfuté les allégations d’une violation malgré la démo de la vérification des données par plusieurs sociétés.

Certaines entreprises répertoriées ont vérifié l’authenticité d’une partie des données, y compris les noms d’affichage LDAP et les adresses e-mail, confirmant que les données violées sont valides.

L’un des e-mails obtenus par Bleepingcomputer Démontre l’acteur de menace qui contacte l’équipe de sécurité d’Oracle au sujet de leurs données. Cette correspondance montre qu’ils ont atteint le ciblage prévu.

Le pirate avait contacté l’e-mail d’Oracle Security prétendant avoir obtenu des données de compte Cloud Oracle pour six millions d’utilisateurs.

Bleepingcomputer a également reçu la communication les conduisant à croire que Oracle était plus engagé avec l’acteur de menace. Cela pourrait suggérer une tentative d’interaction, mais pas explicitement souligné dans la source.

La société de cybersécurité CloudSek a découvert que le serveur Oracle Fusion Middleware 11G exécutait une ancienne version vulnérable. L’acteur de menace a affirmé avoir exploité une vulnérabilité dans le logiciel d’Oracle, suivi sous le nom de CVE-2021-35587. Habituellement, à partir de l’URL archive.org, les vulnérabilités logicielles peuvent exposer les bogues et les facteurs de menace.

Le serveur «Login.US2.ORACLECloud.com» a été mis hors ligne par Oracle peu de temps après que la nouvelle de la violation présumée a fait surface.

L’ironie ici est qu’Oracle, le titan de la sécurité de la base de données, est pris dans un Web de déni que même ses propres clients vérifient.

Cet écart souligne le mystère palpable derrière la cybersécurité: qu’est-ce qui constitue une violation vérifiable? Cet Oracle prend le serveur hors ligne – un serveur apparemment ordinaire, mais utilisé par les défendeurs – est en train de s’imposer à une réponse délibérée mais contradictoire.

Il est essentiel de traiter le fait que bon nombre de ces domaines sont notés comme des tests, et multiple appartiennent aux mêmes entités, suggérant que les attaquants se sont simplement grattés d’informations de répertoire ou ont trouvé un moyen d’évoquer plusieurs sous-domaines de manière illusionniste.

- La société de cybersécurité Cloudsek découvert: Une ancienne version vulnérable d’Oracle Fusion Middleware 11G en cours d’exécution, éventuellement exploitée par CVE-2021-35587.

Il est impératif de remettre en question l’écart entre l’action rapide d’Oracle pour éliminer un serveur et son déni direct de toute violation tout en gardant les lacunes ouvertes à une infiltration supplémentaire. Cela met en lumière un problème croissant en cybersécurité, où les entreprises doivent affronter le danger présenté par des logiciels obsolètes et d’autres vulnérabilités qu’ils ont ignorés trop longtemps.

Le point à retenir clé n’est pas le déni mais l’engagement: les rapports compartimentés montrent que l’acteur de menace a atteint l’équipe de sécurité d’Oracle avec des échantillons de données volées. Cette interaction est révélatrice – les stratégies de défense d’Oracle nécessitent une refonte complète, y compris à la fois renforcer la sécurité des serveurs et aborder les vulnérabilités potentielles dans leur logiciel.