Bien qu’une hypothèse courante soit que les individus plus âgés sont les plus vulnérables aux escroqueries en ligne, les données récentes suggèrent que le contraire est vrai, avec des générations plus jeunes comme la génération Z et la génération Y étant maintenant les groupes les plus à risque. Selon une analyse de Données de l’enquête récentesLa maîtrise numérique de Gen Z, les habitudes en ligne et les pressions économiques uniques les rendent beaucoup plus sensibles aux cyberattaques. Une collection d’études récentes met en évidence cette tendance, montrant que les jeunes sont victimes d’escroqueries et de piratage à un taux beaucoup plus élevé que leurs homologues plus âgés.

Fluence numérique comme une épée à double tranchant

Plusieurs sources de données indiquent un écart générationnel clair dans la vulnérabilité de la cybersécurité. Selon une enquête de DeloitteLes répondants du Gen Z étaient plus de deux fois plus susceptibles de signaler d’être tombé pour une arnaque en ligne (17%) par rapport aux baby-boomers (7%). Cette disparité était cohérente entre plusieurs types d’attaques, la génération Z signalant des taux plus élevés de prises de contrôle des réseaux sociaux (29% contre. 12%), des références volées (13% contre. 6%), et les appareils compromis (12% contre. 4%). De même, les données d’enquête de Cyberark ont révélé que 20% du général Zers a déclaré qu’ils n’avaient jamais été piratés, la moitié du taux rapporté par les baby-boomers (41%).

Les experts suggèrent que cette vulnérabilité découle ironiquement de la familiarité approfondie de la technologie de Gen Z. Cette maîtrise numérique peut conduire à une confiance inhérente aux plateformes et aux appareils, ce qui, à son tour, favorise les comportements en ligne plus risqués. Selon Anne Cutler, évangéliste de cybersécurité chez Keeper Security, ces habitudes inclure Cliquez plus rapidement, réutilisez la réutilisation du mot de passe et utilisez des appareils personnels pour le travail professionnel. Les attaquants en sont conscients et adaptent maintenant les campagnes de phishing pour imiter les plateformes que les jeunes employés utilisent quotidiennement. Cela contraste avec les générations plus âgées, qui présentent souvent plus de scepticisme envers la technologie.

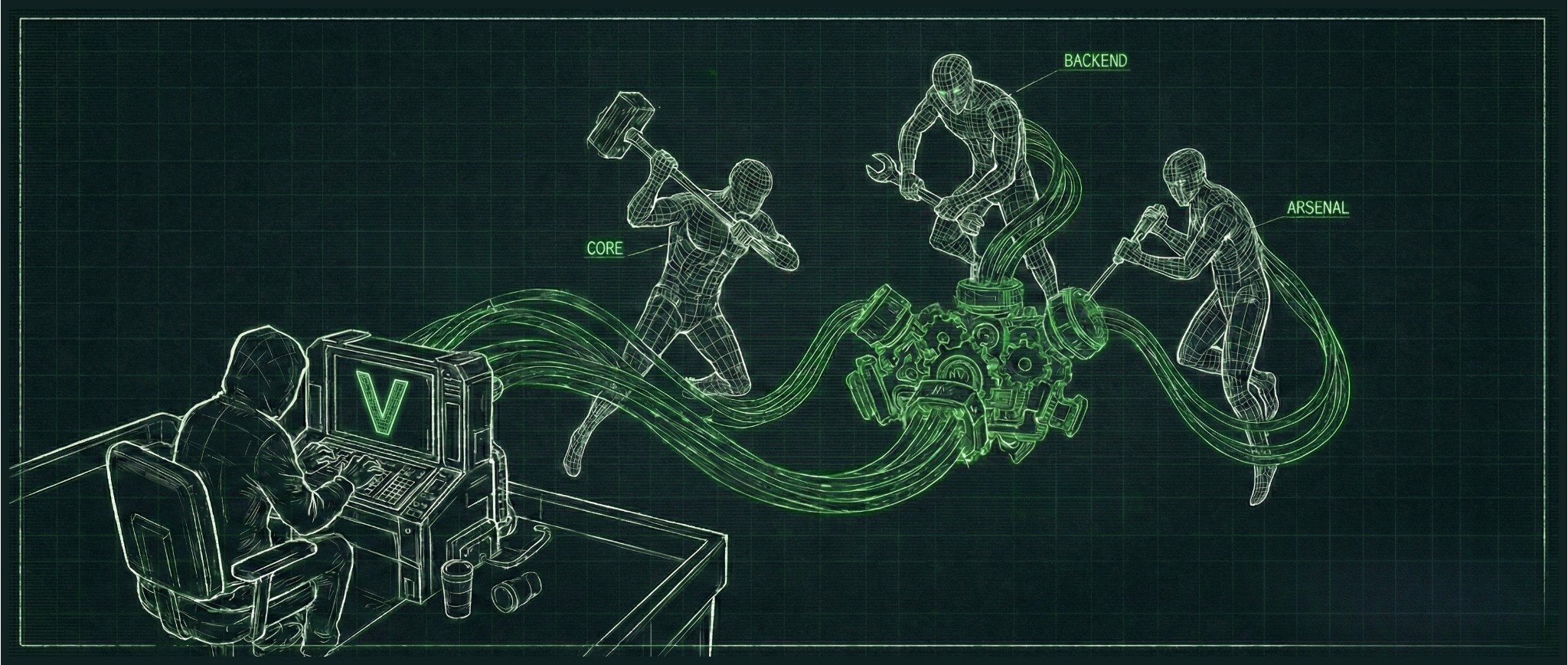

Les jeunes sont également exposés à un plus grand volume de menaces en ligne simplement parce qu’ils passent plus de temps en ligne – par certaines mesures, plus de deux fois plus que les générations plus âgées. Leur tendance à expérimenter les technologies émergentes, qui ont souvent des normes de sécurité moins définies, augmente encore leur risque. Ce mélange constant de la vie personnelle et professionnelle sur un seul appareil crée un risque important non seulement pour l’individu, mais aussi pour leurs employeurs. Comme l’explique David Matalon, PDG de Venn, un e-mail de phishing sur un ordinateur portable personnel peut exposer un réseau d’entreprise entier.

Les pressions économiques et l’économie de «l’agitation latérale»

Au-delà des habitudes en ligne, les pressions économiques et de travail uniques sont un contributeur majeur à la vulnérabilité de Gen Z. En raison de l’inégalité économique croissante, près de la moitié de toutes les milléniaux et des gén Zers ont pris plusieurs emplois ou boustages latéraux pour joindre les deux bouts. Selon des experts en sécurité Laboratoire de Kasperskyce style de vie «polyvraie» augmente directement le cyber-risque. Gérer plusieurs emplois signifie gérer plus de comptes en ligne avec diverses plates-formes logicielles en tant que service (SAAS), qui élargit l’empreinte numérique d’une personne et crée une plus grande surface d’attaque pour les cybercriminels.

Cette multitâche constante crée également une forme unique de surcharge cognitive. Evgeny Kuskov, un expert en sécurité de Kaspersky, note que cela peut augmenter la probabilité de faire des erreurs, telles que la négligence d’un e-mail de phishing ou des autorisations d’accès erronées. Les escrocs exploitent cela en usurpant l’identité de plates-formes de collaboration bien connues comme Zoom, Microsoft Excel et Outlook, Kaspersky enregistrant six millions de telles tentatives d’attaques entre mi-2024 et mi-2025. Ils se font également passer pour les employeurs sur les sites indépendants, où le partage urgent et le partage de fichiers sont courants, ce qui rend les escroqueries plus difficiles à détecter. Une étude de NORDVPN a montré qu’un quart de ses répondants de la génération Z était tombé pour l’une de ces escroqueries professionnelles.

Cette nouvelle réalité de travail donne également naissance à l’ombreroù les travailleurs installent des extensions de logiciels ou de navigateurs non autorisés pour rationaliser leur multitâche. Bien que utiles pour la productivité, ces applications non autorisées peuvent avoir des vulnérabilités ou des politiques de partage de données peu claires qui peuvent créer des trous de sécurité. Le danger est aggravé lorsque les informations d’identification sont réutilisées dans les projets côté personnelle et les systèmes d’entreprise, car un seul compte compromis peut se casser en une brèche beaucoup plus importante pour un employeur.